Zaczynasz dzień od przeglądu poczty i trafiasz na zgłoszenie, które na pierwszy rzut oka nie ma sensu. Potencjalny klient z Niemiec – albo stały czytelnik z UK – pisze z frustracją: „Nie mogę wejść na waszą stronę”. W załączniku przesyła zrzut ekranu. Widać tam tylko surowy błąd przeglądarki, przekroczony czas łączenia lub, co gorsza, komunikat o rządowej blokadzie.

Odruchowo sprawdzasz analitykę i status serwerów. Wszystkie wskaźniki świecą na zielono. Nie udostępniasz pirackich filmów ani złośliwego oprogramowania, a Twój biznes działa w pełni legalnie. Niezależnie od tego, czy oferujesz usługi B2B, prowadzisz lokalny serwis informacyjny, czy masz po prostu własny sklep internetowy – sytuacja wydaje się absurdalna.

Dlaczego więc zwykła, niebudząca najmniejszych kontrowersji witryna nagle trafia na cyfrowy mur w konkretnych regionach świata?

Analizując problemy techniczne i działania off-page w pozycjonowaniu, bardzo często spotykamy się z tym zjawiskiem. Współczesny internet bywa idealizowany jako sieć bez granic. W rzeczywistości jednak to mocno pofragmentowana infrastruktura, rządzona przez restrykcyjne algorytmy bezpieczeństwa, lokalne awarie i sztywne przepisy prawne.

Jeśli Twoja witryna nagle przestaje działać w niektórych krajach, najprawdopodobniej padła ofiarą niezamierzonego wykluczenia. Poniżej znajdziesz zestawienie powodów takich sytuacji, mechanizmów, które za nimi stoją, oraz sposobów na szybkie rozwiązanie problemu. (Gdyby w trakcie lektury pojawił się niezrozumiały żargon techniczny, zawsze możesz zajrzeć do słowniczka pojęć SEO).

W skrócie

Dlaczego moja strona nie działa w niektórych krajach?

Z pozoru niewinna witryna może zniknąć z sieci w konkretnych regionach przez współdzielenie "skażonego" adresu IP, geoblokady prawne, nowoczesne protokoły bezpieczeństwa lub nadgorliwe filtry WAF.

Czym jest problem skażonego IP?

Korzystając z taniego hostingu lub sieci CDN, dzielisz adres IP z innymi. Jeśli piracka lub nielegalna strona znajdująca się na tym samym IP dostanie zakaz od lokalnych władz (np. we Włoszech), Twoja legalna witryna również przestanie tam działać.

Czy wyższe standardy bezpieczeństwa mogą szkodzić?

Paradoksalnie – tak. Nowoczesne protokoły szyfrujące (np. TLS 1.3 i ECH) uniemożliwiają autorytarnym rządom (np. w Chinach czy Rosji) podglądanie ruchu. W efekcie państwowe zapory firewall z automatu blokują takie połączenia w całości.

Jak zapory WAF blokują prawdziwych użytkowników?

Restrykcyjne reguły Web Application Firewall (WAF) mogą uznać korzystanie ze starszych przeglądarek, firmowych VPN-ów czy nietypowych ciągów znaków za ataki hakerskie (np. SQL Injection) i odciąć dostęp użytkownikom.

Jak rozwiązać ten problem?

Uruchom globalny monitoring z wielu lokalizacji (np. DebugBear), sprawdzaj reputację swojego adresu IP w bazach takich jak Spamhaus, analizuj logi błędów WAF i rozważ wdrożenie strategii opartych na wielu sieciach CDN.

Spis treści

- Pułapka współdzielonej infrastruktury (problem skażonego IP)

- Geoblokady i wysokie koszty zgodności z prawem

- Gdy lepsze bezpieczeństwo odcina użytkowników

- Nadgorliwe zapory WAF (Web Application Firewall)

- Niewidzialne awarie: wycieki BGP, błędy SSL i infrastruktura CDN

Jak zdiagnozować i rozwiązać problem?

1. Pułapka współdzielonej infrastruktury (problem skażonego IP)

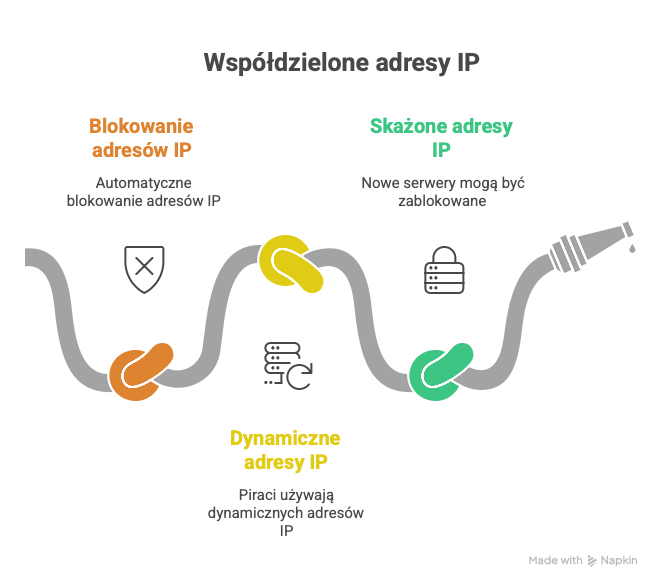

Nowoczesny internet opiera się w dużej mierze na współdzieleniu zasobów. Korzystając z sieci dostarczania treści (CDN) lub popularnego hostingu współdzielonego, Twoja domena zazwyczaj nie otrzymuje własnego, odizolowanego adresu IP. Zamiast tego dzielisz go z setkami, a czasem tysiącami zupełnie niezwiązanych ze sobą stron.

Choć dzięki temu hosting jest tani i szybki, stwarza to pewne ryzyko.

Wyobraź sobie włoski urząd (AGCOM), który wdraża zautomatyzowany system do blokowania nielegalnych transmisji meczów piłkarskich. Ich system, znany jako Piracy Shield, pozwala właścicielom praw autorskich nakazać dostawcom internetu zablokowanie konkretnych adresów IP w zaledwie 30 minut.

Ponieważ piraci często wynajmują standardową infrastrukturę CDN lub korzystają z dynamicznie zmieniających się adresów IP, władze regularnie wrzucają na czarną listę całe pule adresów. Gdy tak się dzieje, Twój uczciwy biznes – któremu dostawca po prostu przypisał to samo IP – znika z internetu w danym kraju.

W lutym 2024 r. pojedyncza blokada nałożona na adres IP należący do Cloudflare przez włoski rząd przypadkowo odcięła użytkownikom dostęp do dziesiątek tysięcy niewinnych stron na wiele godzin. Co więcej, jeśli wykupisz nowy serwer i dostaniesz adres IP, który został wcześniej „skażony” przez nieuczciwego najemcę, Twoja strona będzie zablokowana od pierwszego dnia, a Ty nie będziesz mieć pojęcia dlaczego.

2. Geoblokady i wysokie koszty zgodności z prawem

Czasami blokada wcale nie wynika z działania zewnętrznej cenzury. Może być wymuszona przez Twoją własną infrastrukturę hostingową ze względu na międzynarodowe przepisy o ochronie danych.

Wprowadzenie w Unii Europejskiej RODO (GDPR) mocno skomplikowało globalne przetwarzanie informacji. Ponieważ przepisy te niosą ze sobą widmo gigantycznych kar finansowych (do 20 mln euro lub 4% globalnego obrotu), wymuszają na międzynarodowych firmach rygorystyczne audyty.

Dla wielu mniejszych przedsiębiorstw czy wydawców z USA i Azji, koszt takich audytów i ryzyko kar przewyższają korzyści z przypadkowego ruchu z Europy. W efekcie tysiące witryn woli dmuchać na zimne i wdraża geoblokady na poziomie serwera, automatycznie wyświetlając błąd HTTP 451 (Unavailable For Legal Reasons) każdemu użytkownikowi z UE.

Ten trend przyspiesza, obejmując nowe prawa w Indiach, Wietnamie czy poszczególnych stanach USA. Jeśli Twoja infrastruktura z automatu narzuca takie restrykcje, warto przeprowadzić dogłębny audyt. Przydatna będzie weryfikacja takich elementów jak tagi kanoniczne i struktura witryny, aby upewnić się, że prawidłowy ruch nie jest sztucznie ucinany przez serwer tylko po to, by uniknąć ewentualnych problemów prawnych.

3. Gdy lepsze bezpieczeństwo odcina użytkowników

W sieci trwa nieustanne przeciąganie liny między obrońcami prywatności a państwową cenzurą. Twoja witryna może oberwać rykoszetem po prostu dlatego, że wdrożyłeś w niej nowsze standardy bezpieczeństwa.

Historycznie autorytarne reżimy używały głębokiej inspekcji pakietów (DPI), aby podglądać niezaszyfrowane dane podczas nawiązywania połączenia. Pozwalało to na punktowe blokowanie niewygodnych domen, pozostawiając resztę sieci w spokoju.

Aby załatać tę lukę, inżynierowie wprowadzili protokół TLS 1.3 oraz Encrypted Client Hello (ECH), które szyfrują cały proces łączenia. Ponieważ narodowe zapory (jak chiński Great Firewall czy rosyjski Roskomnadzor) nie mogą już odczytać docelowej nazwy domeny w zaszyfrowanym ruchu, mają dwa wyjścia: przepuścić wszystko albo całkowicie zerwać połączenie.

Zazwyczaj wybierają to drugie. W ostatnich latach zarówno Chiny, jak i Rosja zaktualizowały swoje firewalle tak, by z automatu odrzucać ruch korzystający z TLS 1.3 i ECH. Jeśli Twoja strona używa dużego CDN, który domyślnie włącza te nowoczesne protokoły, treści zostaną natychmiast zablokowane w tych regionach. Nie przez to, co publikujesz, i nie przez wyzwania związane z pozycjonowaniem w erze AI, ale dlatego, że Twoje połączenie jest zbyt bezpieczne, by państwo mogło je śledzić.

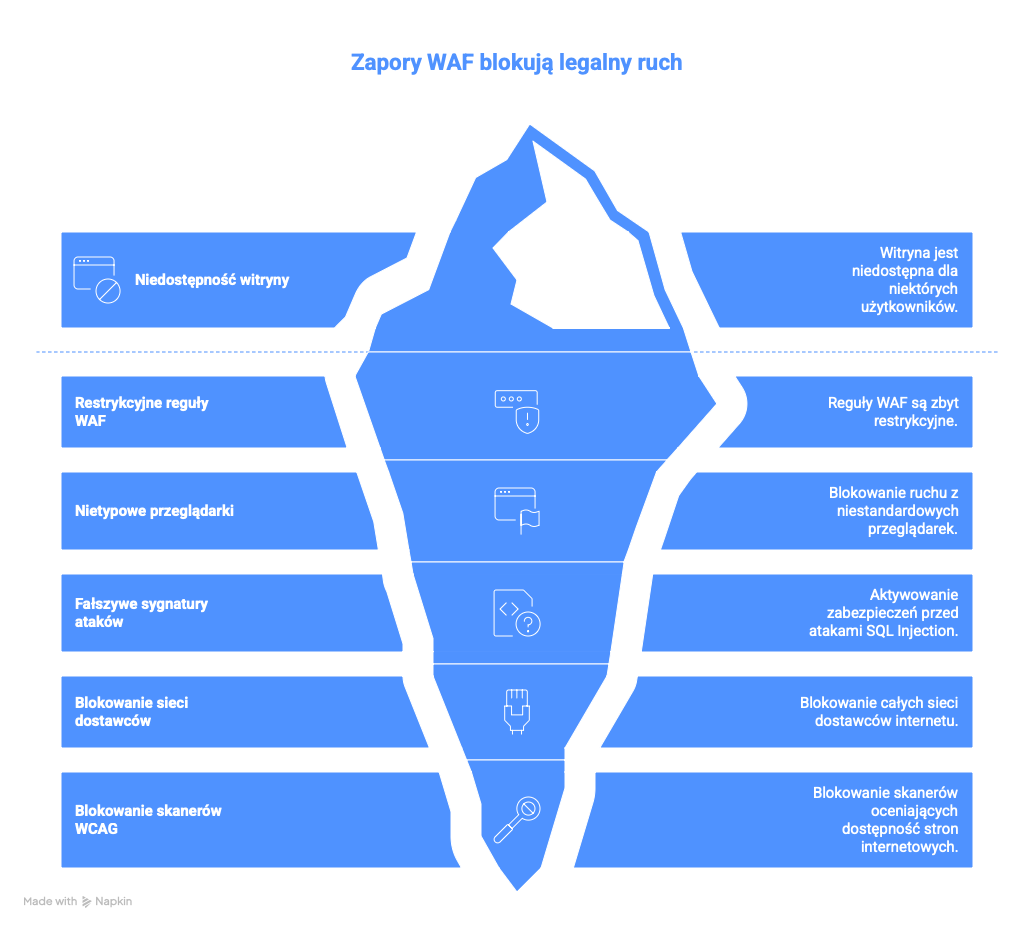

4. Nadgorliwe zapory WAF (Web Application Firewall)

Jeśli Twoja witryna nagle staje się niedostępna dla pracowników konkretnej korporacji lub mieszkańców jednego regionu, winowajcą jest często Twoja własna zapora WAF, która wszczyna fałszywy alarm.

Systemy ochronne od AWS, Microsoft Azure czy Cloudflare używają algorytmów, które wyłapują anomalie i chronią przed atakami. Ich reguły są jednak celowo ustawione bardzo restrykcyjnie, przez co w pełni poprawne zachowania użytkowników potrafią aktywować blokady:

Nietypowe przeglądarki: Mechanizmy ochrony często blokują ruch z niestandardowych aplikacji mobilnych lub starszych przeglądarek, które wciąż są popularne w krajach rozwijających się.

Fałszywe sygnatury ataków: Użytkownik, który wypełnia formularz i użyje znaków przypominających kod (np. 1=1), może niechcący uruchomić zabezpieczenie przed atakami SQL Injection, co skutkuje cichą blokadą.

- Blokowanie całych sieci dostawców: Aby powstrzymać złośliwe boty, administratorzy często banują pule adresów powiązane z konkretnymi dostawcami internetu. Jeśli uczciwy internauta łączy się przez firmowego VPN-a, który dzieli infrastrukturę z botami – natychmiast zostaje odcięty.

Nawet podstawowe skanery oceniające dostępność stron internetowych (WCAG) regularnie trafiają na czarne listy agresywnych systemów bezpieczeństwa (takich jak Spamhaus), co skutecznie utrudnia przeprowadzenie audytów UX.

5. Niewidzialne awarie: wycieki BGP, błędy SSL i infrastruktura CDN

Ostatnim podejrzanym są po prostu usterki w samej architekturze internetu.

- Wycieki BGP: Protokół Border Gateway Protocol (BGP) decyduje, którędy ruch fizycznie wędruje po świecie. Ponieważ opiera się na zaufaniu, błędne konfiguracje są na porządku dziennym. Zwykły błąd routera w dużym centrum danych może ściągnąć gigantyczne ilości globalnego ruchu na sprzęt, który w ogóle nie jest na to gotowy (jak podczas głośnej awarii Cloudflare w Miami). W efekcie internauci w Brazylii mogą utracić dostęp do Twojej strony na wiele godzin, a ci w Londynie niczego nie zauważą.

- Niepełne łańcuchy certyfikatów SSL: Jeśli Twój serwer nie prześle pełnego pakietu certyfikatów, nowoczesne przeglądarki same go sobie dociągną. Jednak starsze smartfony mogą po prostu przerwać próbę łączenia, co dla użytkownika wygląda jak celowa blokada.

- Awarie węzłów CDN: Jeśli lokalny serwer CDN we Frankfurcie ulegnie awarii, internauci z Niemiec zobaczą błąd wczytywania, podczas gdy w Azji strona załaduje się błyskawicznie.

Jak zdiagnozować i rozwiązać problem?

Zrozumienie, dlaczego strona nie działa za granicą, wymaga spojrzenia na nią z zewnątrz. Oto przydatna lista kontrolna:

Uruchom globalny monitoring: Standardowe narzędzia sprawdzają serwer tylko z jednego miejsca. Warto użyć platform takich jak DebugBear, Check-Host lub Semonto, aby przetestować dostępność i stabilność połączenia z kilkunastu różnych punktów na świecie jednocześnie.

Sprawdź logi WAF: Przejrzyj dzienniki zapór sieciowych (Azure, AWS). Zamiast wyłączać ważne zasady bezpieczeństwa dla wszystkich, o wiele bezpieczniej jest tworzyć punktowe listy wyjątków.

Rozważ użycie kilku CDN-ów (Multi-CDN): Opieranie się na jednym dostawcy to spore ryzyko. Korzystanie z kilku sieci gwarantuje, że jeśli jedna z nich trafi na czarną listę we Włoszech lub ma awarię, ruch płynnie przejdzie na zapasowe serwery.

Przejrzyj ustawienia protokołów: Jeśli tracisz ruch w określonych krajach, sprawdź konfigurację SSL/TLS. Warto zweryfikować, czy skomplikowane reguły oparte na nietypowych adresach URL nie aktywują starszych zabezpieczeń WAF. Upewnij się też, czy wymuszanie najnowszego szyfrowania TLS 1.3 nie odcina użytkowników ze starszym sprzętem.

Sprawdzaj reputację IP: Regularnie weryfikuj adresy swoich serwerów w bazach takich jak Spamhaus, Cisco Talos czy Microsoft SmartScreen. Jeśli Twoje IP widnieje na czarnej liście z winy poprzedniego właściciela, natychmiast rozpocznij procedurę jego odblokowania.

Zakładanie, że niedostępna strona to zawsze efekt celowej cenzury, jest sporym uproszczeniem. Jeśli wyeliminujesz blokady regionalne, a problem z ruchem nadal występuje, warto sprawdzić inne powody, dla których Google może nie widzieć Twojej strony.

Rozumiejąc techniczne zawiłości dzisiejszej sieci, można zadbać o to, by teksty – tworzone z myślą o odpowiedniej jakości i budowie pod SEO – faktycznie docierały do czytelników na całym świecie.